Cómo funciona Medusa, la banda de hackers que atacó a la CNV

Redacción Primicia 24

Redacción Primicia 24

La Comisión Nacional de Valores (CNV), ente regulador del mercado de capitales argentino, informó recientemente que ha sido objeto de un ataque cibernético. Esta entidad, encargada de registrar las operaciones diarias del mercado financiero y que tiene acceso a información confidencial de miles de inversores y empresas emisoras de activos negociables en el país, ha logrado contener el ataque y actualmente trabaja en restaurar sus servicios. El software utilizado en este hackeo es conocido en el mundo de la ciberseguridad como Medusa, el cual ha ganado notoriedad debido a su exitoso historial de ataques contra empresas e instituciones.

En el oscuro mundo de los hackers, Medusa ha adquirido una gran visibilidad gracias a sus diversos golpes exitosos. Sin embargo, esta notoriedad ha llevado a la aparición de imitadores que se hacen pasar por este temido grupo, lo que genera una amenaza adicional. Los expertos advierten que, de una forma u otra, este fenómeno resulta preocupante. Según el sitio especializado BleepingComputer, la actividad de Medusa se inició en junio de 2021, pero se mantuvo relativamente baja con pocas víctimas. No obstante, en 2023, este grupo de ransomware ha intensificado sus operaciones y ha lanzado un "Medusa Blog" utilizado para filtrar los datos de las víctimas que se niegan a pagar el rescate exigido.

Los hackers de Medusa se especializan en el uso de ransomware, una forma de hackeo que implica ingresar a la red de una víctima y encriptar toda la información de sus sistemas, dejándolos inutilizables. Después de comprometer la seguridad y secuestrar los datos, los atacantes solicitan un rescate (ransom, en inglés) a cambio de restaurar el control de los sistemas a sus propietarios. Sin embargo, el pago no resuelve el problema, ya que una vez que la seguridad ha sido comprometida, los atacantes aún mantienen acceso al sistema y los datos, que a menudo son confidenciales, ya están comprometidos.

“Medusa empezó a cobrar fuerza desde 2021 y este año atacó varias entidades públicas en muchos países, como EEUU o la Argentina. Usan ransomware y piden rescates millonarios. Por eso es importante trabajar en regulaciones para seguridad informática. La banca y las finanzas están reguladas por el BCRA, pero muchas otras compañías y verticales no lo están. Estás noticias van a llegar todos los días: ahora estamos en 2.000 ataques por semana. Esto se empieza a resolver con cultura, regulaciones e inversión en el cuidado de los datos, tanto para personas como para compañías”, dio Sergio Oroña, Managing Partner de Consulting Services.

Según Gabriel Zurdo de BTR Consulting, la organización tiene una historia que se remonta a 2015, cuando se conocía como Mirai. Desde aquel entonces, el grupo ha adoptado un enfoque cada vez más prevalente en el ámbito de los ciberataques: el Ransomware as a Service (RaaS), el cual siguen utilizando hasta hoy.

“Es decir, te alquilan a partir de una membresía la participación EN las ejecuciones de este tipo de hostilidades digitales en la nube. Funciona como una especie de Share Service Center formal, en donde en las sombras el grupo de ciberdelincuentes desarrolla y va mejorando esta multiplicidad de herramientas para el ciberataque, que se alquilan desde la nube”, explicó el especialista. El grupo de hackers que debe su nombre a la criatura de la mitología griega que petrifica a sus víctimas con la mirada ganó notoriedad en marzo de este año después de que se le atribuyera la responsabilidad de un ataque al distrito de las Escuelas Públicas de Minneapolis (MPS) y compartiera un vídeo de los datos robados.

Pero Medusa y MedusaLocker no son lo mismo.

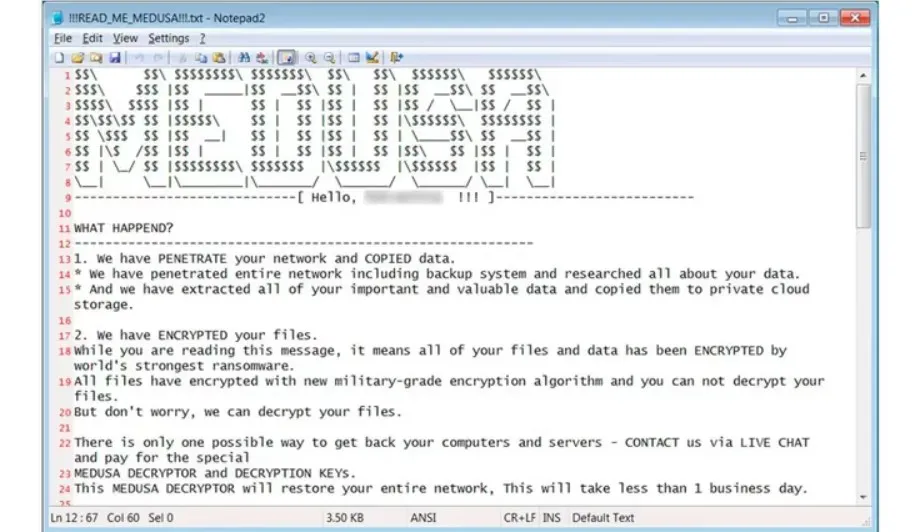

Gracias a algunos casos de homonimia, existirían varios grupos de ciberdelincuentes que se hacen llamar Medusa. Algunos ejemplos son los hackers MedusaLocker, una botnet llamada Medusa y malware del mismo nombre para dispositivos Android. Estos no tendrían nada que ver con el mencionado grupo de hackers. Medusa y MedusaLocker también difieren en las notas de rescate que dejan. MedusaLocker suele dejar a sus víctimas un archivo .HTML llamado How_to_back_files mientras que Medusa deja un archivo .TXT llamado !!!READ_ME_MEDUSA!!! desde junio 2021.

La operación Medusa también utiliza un sitio web Tor para negociar el rescate, de nombre “Secure Chat”, donde cada víctima tiene una identidad única que puede utilizar para comunicarse con los delincuentes y negociar una salida. Además, el grupotiene un sitio de filtración de datos llamado “Medusa Blog”. el sencillo portal se utiliza como parte de la estrategia de extorsión, ya que suelen hacer públicos los datos de las empresas u organizaciones que se resisten a pagar el rescate. Esto es lo que revela que la CNV fue víctima del grupo, porque los datos del ente regulador del mercado argentino están ya publicados en ese blog alojado en la darkweb (la parte de Internet a la que los buscadores como Google no acceden).

NASA: difundirán un documento sobre la posible existencia de vida extraterrestre

Larry Summers: que dijo el experto sobre la educación

Condenaron a 13 años al fundador de una web utilizada para estafas

Qué es el SEO y por qué es importante para posicionar tu web

Nikola Tesla: un genio y visionario incomprendido que nos llenó de confort

Milei no cede frente a la demagogia fiscal de la oposición

Riquelme en Boca: caprichos, fracaso y política barata

Cómo el socialismo destruyó la familia tradicional: el rol de la mujer ya no es el pilar del hogar

Alejandro Betancourt, el genio que creo un imperio: sacrificio e innovación en el siglo XXI

La Corte de Estados Unidos decidirá si Argentina debe entregar el 51% de YPF

Estados Unidos eleva a 50 millones de dólares la recompensa por Nicolás Maduro

Dieta keto: beneficios y pasos para seguirla y perder peso

Claudio Contardi fue condenado a 19 años por abuso sexual